VPN 서버를 로컬에서 운영해야 하는 이유는 (굳이 찾자면) 여러가지가 있겠습니다만, 개인적으로는 OpenVPN Web UI 의 커스터마이징을 위하여 개발 환경이 필요했던 관계로 설치를 하게 되었습니다. 리눅스 환경에서의 설치는 종종 해왔지만 막상 로컬 Mac 환경에 설치하려니 적당한 가이드가 없는 것 같아 시행착오를 하며 내용을 정리해 봅니다.

Homebrew 를 이용한 패키지 설치

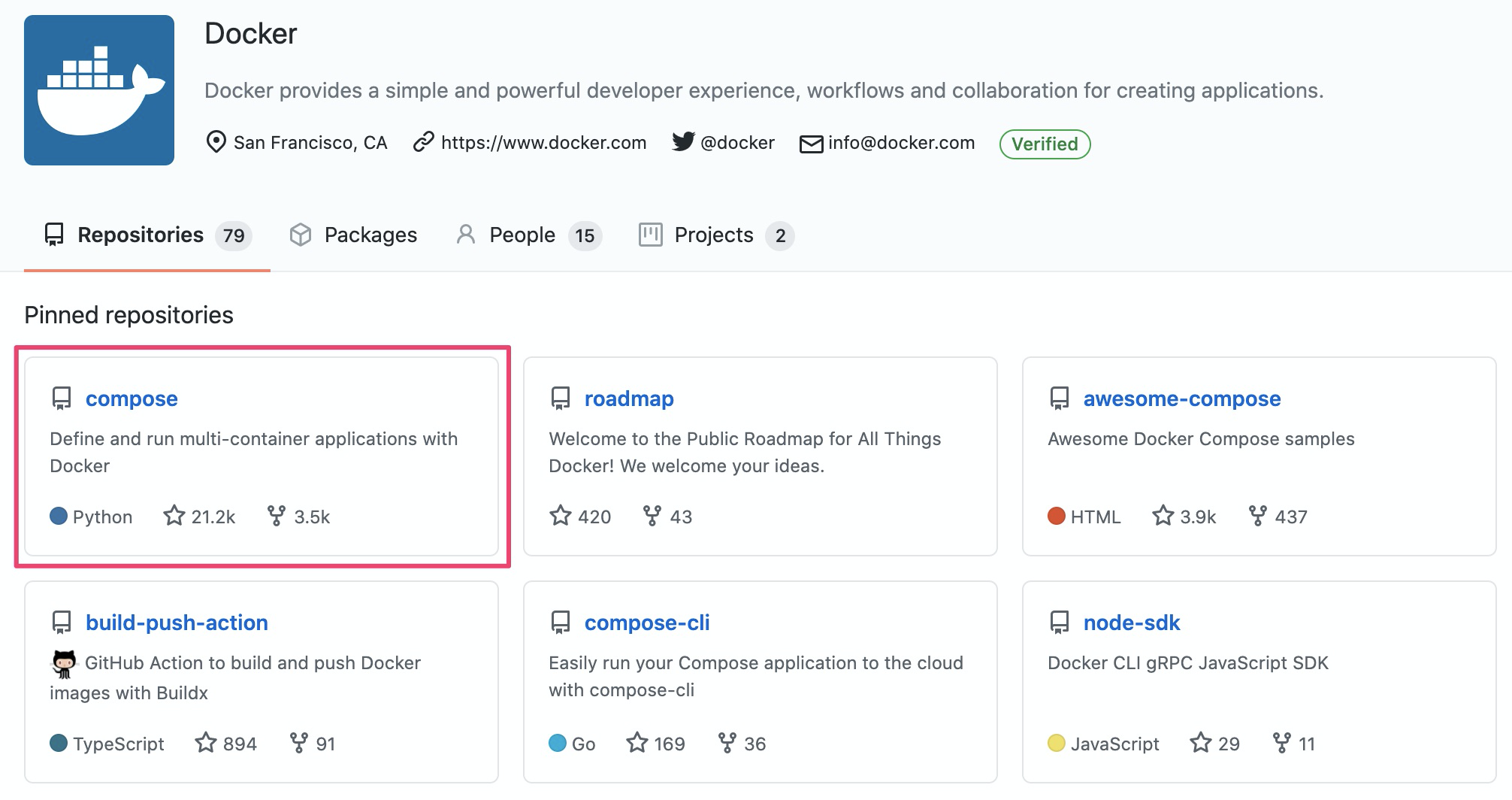

OpenVPN 커뮤니티 버전의 소스를 다운로드 받아 빌드를 할까? 하는 생각을 0.1 초간 한 뒤에 바로 Homebrew 로 돌아섰습니다. 안그래도 지저분한 로컬 환경이라 (도커에 익숙치가 않네요) 더 지저분하게 하지 말자는 생각이 있었고, 빌드 환경 설정에 시간을 쓰지 말자는 생각이 들어 Homebrew 를 사용해 봤습니다.

% brew install openvpn

Updating Homebrew...

==> Auto-updated Homebrew!

Updated 3 taps (homebrew/core, homebrew/cask and homebrew/services).

...

...

==> Installing dependencies for openvpn: lz4, openssl@1.1 and pkcs11-helper

==> Installing openvpn dependency: lz4

==> Pouring lz4-1.9.3.catalina.bottle.tar.gz

🍺 /usr/local/Cellar/lz4/1.9.3: 22 files, 657.6KB

==> Installing openvpn dependency: openssl@1.1

==> Pouring openssl@1.1-1.1.1h.catalina.bottle.tar.gz

==> Caveats

...

...

매번 느끼는 거지만 Homebrew 는 업데이트가 너무 많습니다. 따로 패키지만 올리고 싶어도 일단 필요한 것들을 다 업데이트 하고 시작하니 시간이 꽤 걸립니다. 한참을 지나 OpenVPN 설치를 위해 Dependency 가 있는 패키지들을 쭈욱~ 설치해 나갑니다. 중간에 몇 가지 심볼릭링크 작업이 에러가 나는게 보였지만... 잘 되리라 믿고 진행을 계속 했습니다. 한 15분정도 걸렸던 것 같네요.

OpenVPN 바이너리는 어디에!?

리눅스 환경에서는 패키지로 공급되는 프로그램들은 대부분 데몬 설정 파일도 같이 올려주고 systemctl 이나 services 명령으로 활성화, 비활성화를 쉽게 할 수 있습니다. 막상 Mac 환경에서는 그렇게 쓰는 경우가 잘 없다보니... 설치후에 무얼 해야하나 5분정도 멍을 때렸습니다. 이단 설치경로를 찾아보기로 했고 아래의 경로에서 OpenVPN 을 찾을 수 있었습니다.

% pwd

/usr/local/opt/openvpn

% cd sbin

% ls -al

total 1440

drwxr-xr-x 3 xxx yyy 96 10 28 16:25 .

drwxr-xr-x 17 xxx yyy 544 12 1 12:36 ..

-r-xr-xr-x 1 xxx yyy 735160 12 1 12:36 openvpn

그런데 설정 파일은 어디에 있는걸까요?

OpenVPN 설정파일은 여기에!!

OpenVPN 이 설치되고나면 설정파일은 아래의 경로에서 찾아볼 수 있습니다. client.conf 는 VPN 의 클라이언트가 될 머신에서 사용하는 파일이고 server.conf 는 VPN 서버에서 사용하는 파일입니다. 리눅스에서도 그랬었나 기억이 좀 가물거립니다만 친절한 안내 멘트가 같이 들어 있으니 익숙하지 않은 경우에는 내용을 하나씩 살펴보는 것을 추천드립니다. (라고 적으면서 저도 잘 모르는 내용이 많긴 합니다만... ㅎ)

% cd /usr/local/etc/openvpn

% ls -al

total 32

drwxr-xr-x 4 xxx admin 128 12 1 12:36 .

drwxrwxr-x 20 xxx admin 640 12 1 12:46 ..

-rw-r--r-- 1 xxx admin 3589 12 1 12:36 client.conf

-rw-r--r-- 1 xxx admin 10784 12 1 12:36 server.conf

우리는 성미가 급하니 OpenVPN 이 동작하는지 한번 보겠습니다. 느낌적 느낌으로 인지하셨겠지만 당연히 동작하지 않습니다 ㅎㅎ. 필요한 키생성 등을 해야 하지만 그래도 한번 실행해 보는 맛이 있어야겠죠?

% /usr/local/opt/openvpn/sbin/openvpn --config ./server.conf

2020-12-01 13:06:17 WARNING: --topology net30 support for server configs with IPv4 pools will be removed in a future release. Please migrate to --topology subnet as soon as possible.

2020-12-01 13:06:17 DEPRECATED OPTION: --cipher set to 'AES-256-CBC' but missing in --data-ciphers (AES-256-GCM:AES-128-GCM). Future OpenVPN version will ignore --cipher for cipher negotiations. Add 'AES-256-CBC' to --data-ciphers or change --cipher 'AES-256-CBC' to --data-ciphers-fallback 'AES-256-CBC' to silence this warning.

2020-12-01 13:06:17 Cannot pre-load tls-auth keyfile (ta.key)

2020-12-01 13:06:17 Exiting due to fatal error네, 그렇습니다. 치명적인 에러가 있어서 실행이 안되었네요 ㅎㅎ DEPRECATED 로 표시된 부분은 server.conf 를 열어서 AES-256-CBC 로 된 부분을 AES-256-GCM 으로 변경해주시면 됩니다. 자, 그러면 tls-auth 를 위한 ta.key 파일을 생성해 보겠습니다

각종 Key 생성하기

우선 OpenVPN 용 Static Key 를 만들겠습니다. tls-auth 용 키이며 ta.key 파일을 만들어야 하는데요, 생성하는 것은 간단합니다. OpenVPN 바이너리에서 옵션을 지정하여 키를 생성할 수 있습니다. Configuration 파일이 위치한 경로에 ta.key 파일도 만들어 보도록 하겠습니다.

% /usr/local/opt/openvpn/sbin/openvpn --genkey tls-auth ta.key

% cat ta.key

#

# 2048 bit OpenVPN static key

#

-----BEGIN OpenVPN Static key V1-----

9b61ceee61da49815108d6703e722d22

3c0f98a075c5476a3189c394274bedb3

...

...

535613076cde018b76a098bd48fbde83

ba2a1259d8df458b15c6f521b7ae0c57

-----END OpenVPN Static key V1----사용자와 PKI 연결 설정에 사용할 인증서 파일도 생성해 보도록 하겠습니다. 인증서 파일 생성을 하는 방법은 여러가지이지만 easyrsa 를 사용해 보도록 하겠습니다. Dependency 설치시에 같이 설치가 되지 않았던 것 같아 Homebrew 로 설치해 주었습니다.

% brew install easy-rsa

...

% brew --prefix easy-rsa

/usr/local/opt/easy-rsa이제 easyrsa 를 이용하여 PKI 를 구성하기 위한 루트 인증서, 비밀키, 공개키 등을 만들도록 하겠습니다. 참고로, easyrsa 는 기본 값으로 /usr/local/etc/pki 경로에 파일들을 생성하도록 되어 있으니 참고하시기 바랍니다.

//===============================

// 초기화

//===============================

% /usr/local/opt/easy-rsa/bin/easyrsa init-pki

init-pki complete; you may now create a CA or requests.

Your newly created PKI dir is: /usr/local/etc/pki

//===============================

// CA Certificate 생성

//===============================

% /usr/local/opt/easy-rsa/bin/easyrsa build-ca nopass

Using SSL: /usr/local/opt/openssl@1.1/bin/openssl OpenSSL 1.1.1h 22 Sep 2020

Generating RSA private key, 2048 bit long modulus (2 primes)

..........................................................................................................................................+++++

..............................................................................................+++++

e is 65537 (0x010001)

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Common Name (eg: your user, host, or server name) [Easy-RSA CA]:MyLocalPKI

CA creation complete and you may now import and sign cert requests.

Your new CA certificate file for publishing is at:

/usr/local/etc/pki/ca.crt

//===============================

// 서버인증서 생성

//===============================

% /usr/local/opt/easy-rsa/bin/easyrsa build-server-full server nopass

Using SSL: /usr/local/opt/openssl@1.1/bin/openssl OpenSSL 1.1.1h 22 Sep 2020

Generating a RSA private key

..............................................................+++++

...................................................................................................................................+++++

writing new private key to '/usr/local/etc/pki/easy-rsa-38744.0yXv0x/tmp.Xb7eac'

-----

Using configuration from /usr/local/etc/pki/easy-rsa-38744.0yXv0x/tmp.VwN7Lb

Check that the request matches the signature

Signature ok

The Subject's Distinguished Name is as follows

commonName :ASN.1 12:'server'

Certificate is to be certified until Mar 6 04:45:50 2023 GMT (825 days)

Write out database with 1 new entries

Data Base Updated

//===============================

// 키 교환 알고리즘용 DH 파라메터 생성

//===============================

% /usr/local/opt/easy-rsa/bin/easyrsa gen-dh

Using SSL: /usr/local/opt/openssl@1.1/bin/openssl OpenSSL 1.1.1h 22 Sep 2020

Generating DH parameters, 2048 bit long safe prime, generator 2

This is going to take a long time

...............................................................................+....................................+......................................

DH parameters of size 2048 created at /usr/local/etc/pki/dh.pem

//===============================

// Client 용 Credential 생성

//===============================

% /usr/local/opt/easy-rsa/bin/easyrsa build-client-full mylocalclient nopass

Using SSL: /usr/local/opt/openssl@1.1/bin/openssl OpenSSL 1.1.1h 22 Sep 2020

Generating a RSA private key

...................................................................................................................................................................+++++

..+++++

writing new private key to '/usr/local/etc/pki/easy-rsa-65143.eROtDW/tmp.haeAUt'

-----

Using configuration from /usr/local/etc/pki/easy-rsa-65143.eROtDW/tmp.EOABaH

Check that the request matches the signature

Signature ok

The Subject's Distinguished Name is as follows

commonName :ASN.1 12:'mylocalclient'

Certificate is to be certified until Mar 6 05:03:20 2023 GMT (825 days)

Write out database with 1 new entries

Data Base Updated

뭔가 번잡하니 많네요. 하지만 늘 하던 일이었다고 생각하시고 하나씩 따라오셨으면 특별히 문제 없었을 겁니다. 이제 생성된 파일들이 어디에 있는지 체크해 볼까요?

// 서버 인증서와 클라이언트 인증서

% pwd

/usr/local/etc/pki/issued

% ls

mylocalclient.crt server.crt

// 서버 비밀키와 클라이언트 비밀키, CA 비밀키

% pwd

/usr/local/etc/pki/private

% ls

ca.key mylocalclient.key server.key

// CA 인증서와 DH 파라메터 파일

% pwd

/usr/local/etc/pki

% ls ca.crt dh.pem

ca.crt dh.pem3가지 경로에 각 파일이 나뉘어져 있습니다. easyrsa 는 마치 내가 CA (Certificate Authority) 가 된 것처럼 인증서를 발급해주고 만들어주는 역할을 한 것이고, 각각 필요한 키들이 생성되어 적절한 위치에 나뉘어져 있다고 생각하시면 됩니다.

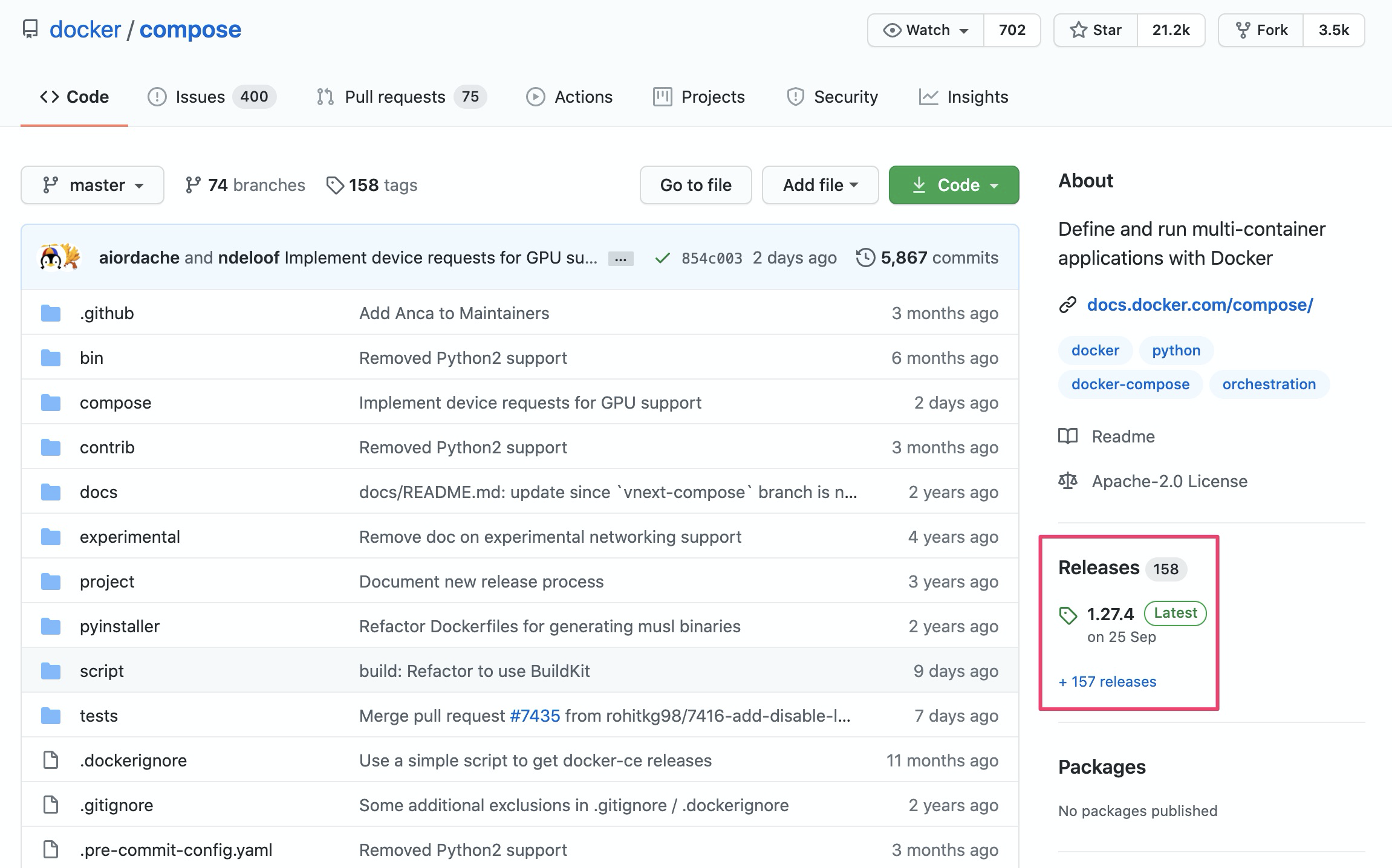

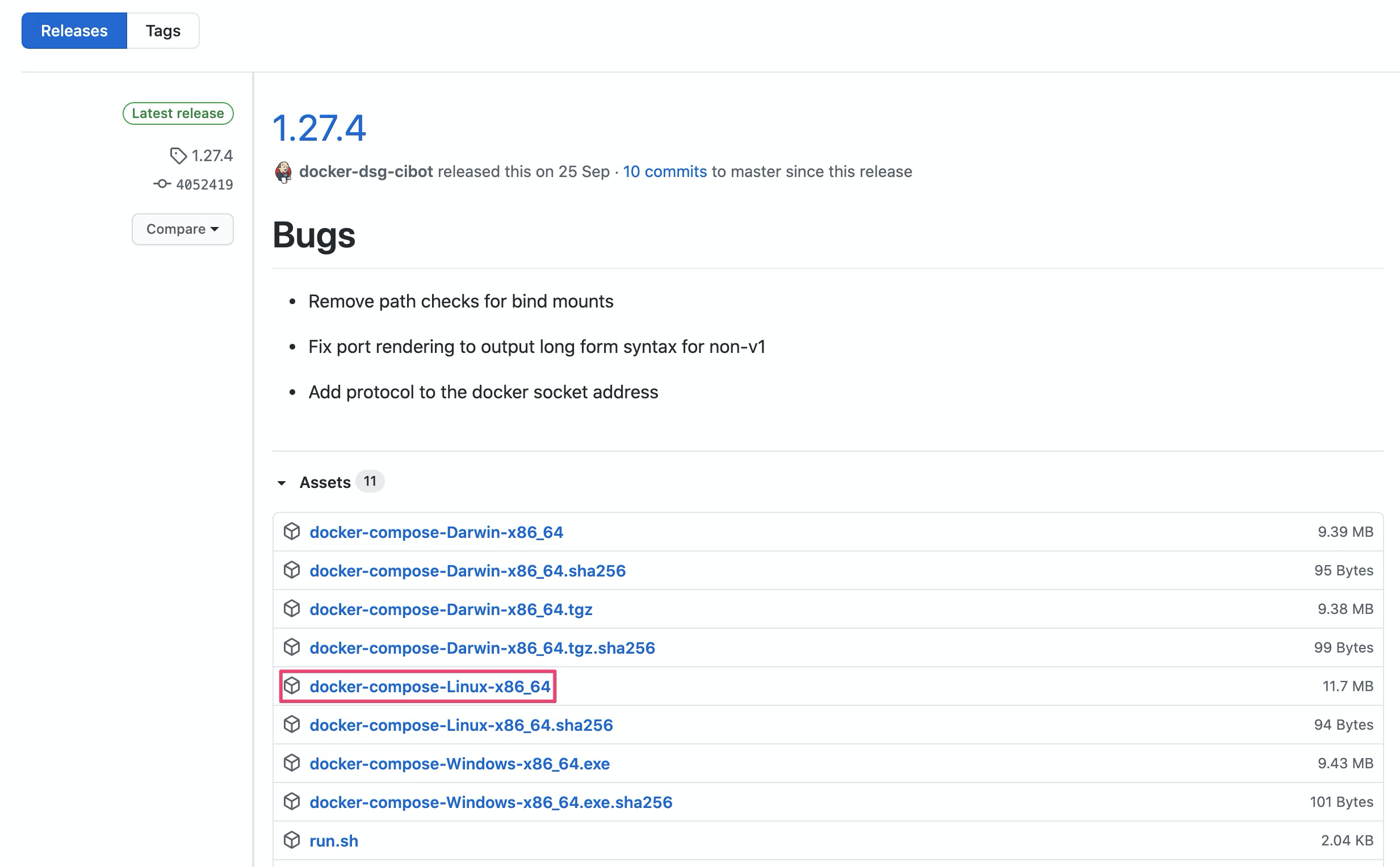

OpenVPN 서버를 다시 시작해보자

간결한 관리를 위하여 앞서 작업했던 /usr/local/etc/openvpn 경로로 서버에서 필요한 파일들을 복사해 오도록 하겠습니다. 파일명은 server.conf 에 기술된 파일명을 기준으로 하고 있으니, 다른 이름으로 생성했다면 이름을 변경해 주셔도 무방합니다. 파일이 복사되었다면 sudo 권한으로 OpenVPN 서버를 실행하도록 하겠습니다.

% pwd

/usr/local/etc/openvpn

% cp /usr/local/etc/pki/ca.crt .

% cp /usr/local/etc/pki/dh.pem ./dh2048.pem

% cp /usr/local/etc/pki/private/server.key .

% cp /usr/local/etc/pki/issued/server.crt .

% sudo /usr/local/opt/openvpn/sbin/openvpn --config ./server.conf

% sudo /usr/local/opt/openvpn/sbin/openvpn --config ./server.conf

2020-12-01 14:17:01 WARNING: --topology net30 support for server configs with IPv4 pools will be removed in a future release. Please migrate to --topology subnet as soon as possible.

2020-12-01 14:17:01 OpenVPN 2.5.0 x86_64-apple-darwin19.6.0 [SSL (OpenSSL)] [LZO] [LZ4] [PKCS11] [MH/RECVDA] [AEAD] built on Nov 13 2020

2020-12-01 14:17:01 library versions: OpenSSL 1.1.1h 22 Sep 2020, LZO 2.10

2020-12-01 14:17:01 NOTE: your local LAN uses the extremely common subnet address 192.168.0.x or 192.168.1.x. Be aware that this might create routing conflicts if you connect to the VPN server from public locations such as internet cafes that use the same subnet.

2020-12-01 14:17:01 Diffie-Hellman initialized with 2048 bit key

2020-12-01 14:17:01 Outgoing Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication

2020-12-01 14:17:01 Incoming Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication

2020-12-01 14:17:01 Opened utun device utun7

2020-12-01 14:17:01 /sbin/ifconfig utun7 delete

ifconfig: ioctl (SIOCDIFADDR): Can't assign requested address

2020-12-01 14:17:01 NOTE: Tried to delete pre-existing tun/tap instance -- No Problem if failure

2020-12-01 14:17:01 /sbin/ifconfig utun7 10.8.0.1 10.8.0.2 mtu 1500 netmask 255.255.255.255 up

2020-12-01 14:17:01 /sbin/route add -net 10.8.0.0 10.8.0.2 255.255.255.0

add net 10.8.0.0: gateway 10.8.0.2

2020-12-01 14:17:01 Could not determine IPv4/IPv6 protocol. Using AF_INET6

2020-12-01 14:17:01 Socket Buffers: R=[786896->786896] S=[9216->9216]

2020-12-01 14:17:01 setsockopt(IPV6_V6ONLY=0)

2020-12-01 14:17:01 UDPv6 link local (bound): [AF_INET6][undef]:1194

2020-12-01 14:17:01 UDPv6 link remote: [AF_UNSPEC]

2020-12-01 14:17:01 MULTI: multi_init called, r=256 v=256

2020-12-01 14:17:01 IFCONFIG POOL IPv4: base=10.8.0.4 size=62

2020-12-01 14:17:01 IFCONFIG POOL LIST

2020-12-01 14:17:01 Initialization Sequence Completed이렇게 대략 로컬 설치가 끝났습니다. 사실 이후에 udp4 만 사용하도록 변경, tls-auth 가 생각처럼 동작하지 않아 제외하는 작업등을 진행한 후에 정상적인 기동, 클라이언트의 연결이 가능했습니다. 이 부분은 다음 포스팅에서 정리해 보도록 하겠습니다.

[ NordVPN 크리스마스 할인행사 > bit.ly/39unoRx ]

NordVPN: Best VPN Service Provider | #1 Editors' Choice

온라인에서 개인정보를 보호하고 지리적 위치 제약 없이 콘텐츠에 액세스하세요. 60개국 이상에서 1000개 이상의 서버를 사용할 수 있으며, 강력한 암호화와 로그 삭제 정책을 갖추고 있습니다.

nordvpn.com

본 포스팅은 제휴마케팅을 통해 소정의 수수료를 받을 수 있습니다.